Mit unserer Boutique-Expertise bringen die Produkte, die wir im Prozess der digitalen Transformationsprozess Industrie 4.0 vertreiben, und die Unternehmenslösungen vor Ort zusammen, denen wir als autorisierter Global Partner in diesem Bereich vertrauen.

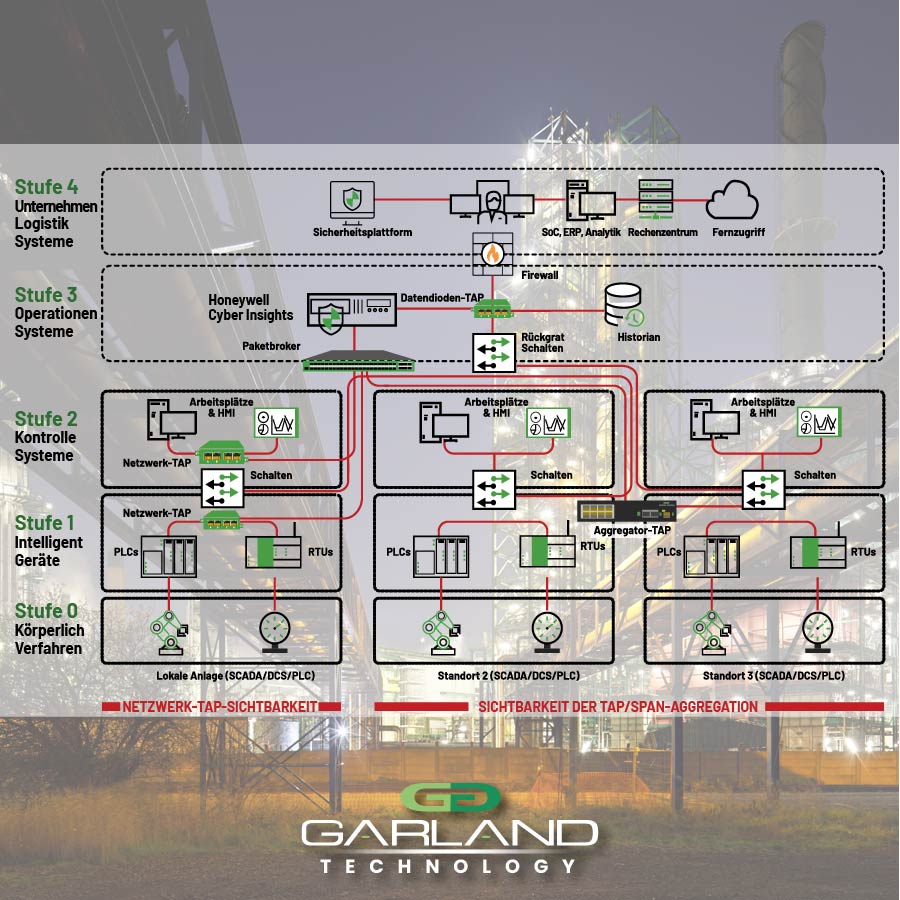

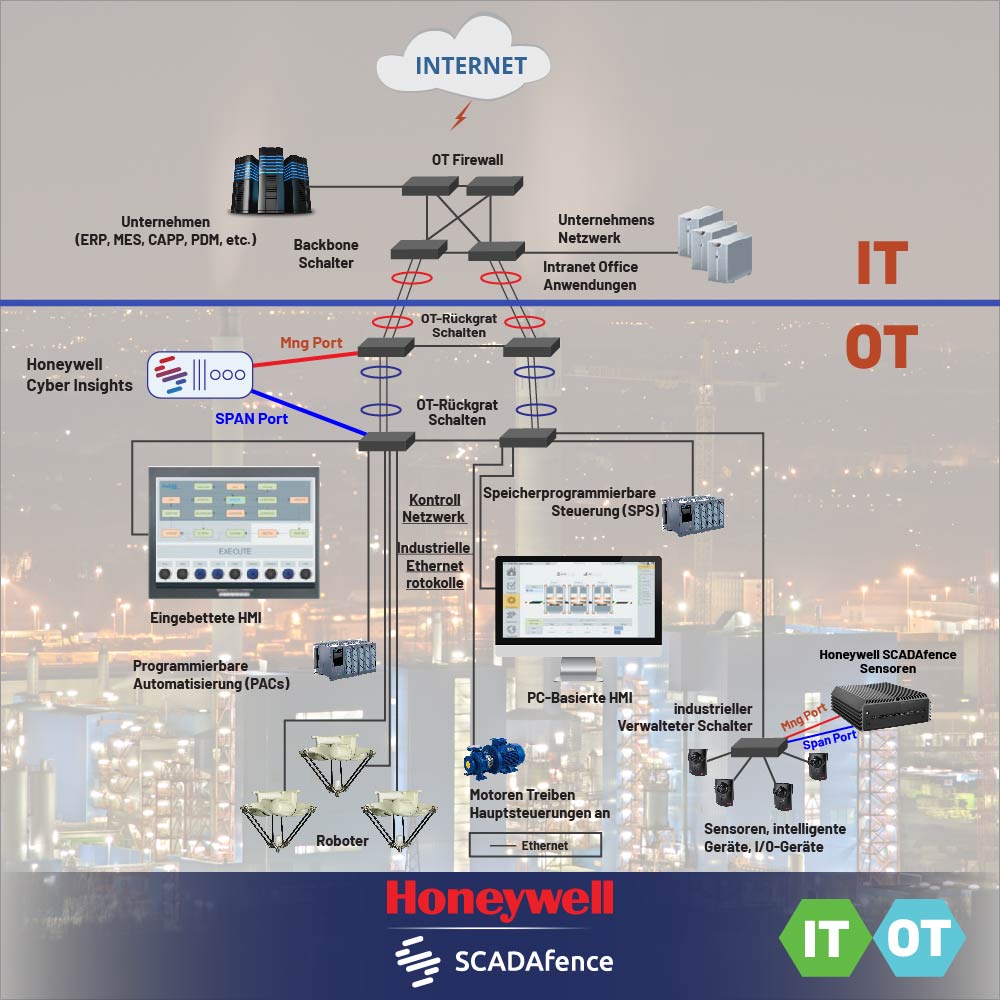

Die Bypass-TAPs und Paketagenten von Garland Technologie wurde entwickelt, um 100 % Transparenz für Sicherheits- und Leistungslösungen zu bieten. Wir tragen dazu bei, Cyber-Sicherheitsrisiken in kritischen Infrastrukturen und der Automatisierung zu reduzieren, selbst wenn sie mit alten Verbindungen erstellt werden. Wir planen Netzwerk-TAPs so, dass in Ihrem industriellen Netzwerkbereich keine blinden Flecken entstehen und wir bieten vollständige Pakettransparenz für Sicherheitslösungen, selbst für Datenverkehr, der auf Ebene 0/1/2 fließt, wodurch die Verfügbarkeit von Systemen verbessert und Probleme bei der Paketzustellung beseitigt werden.

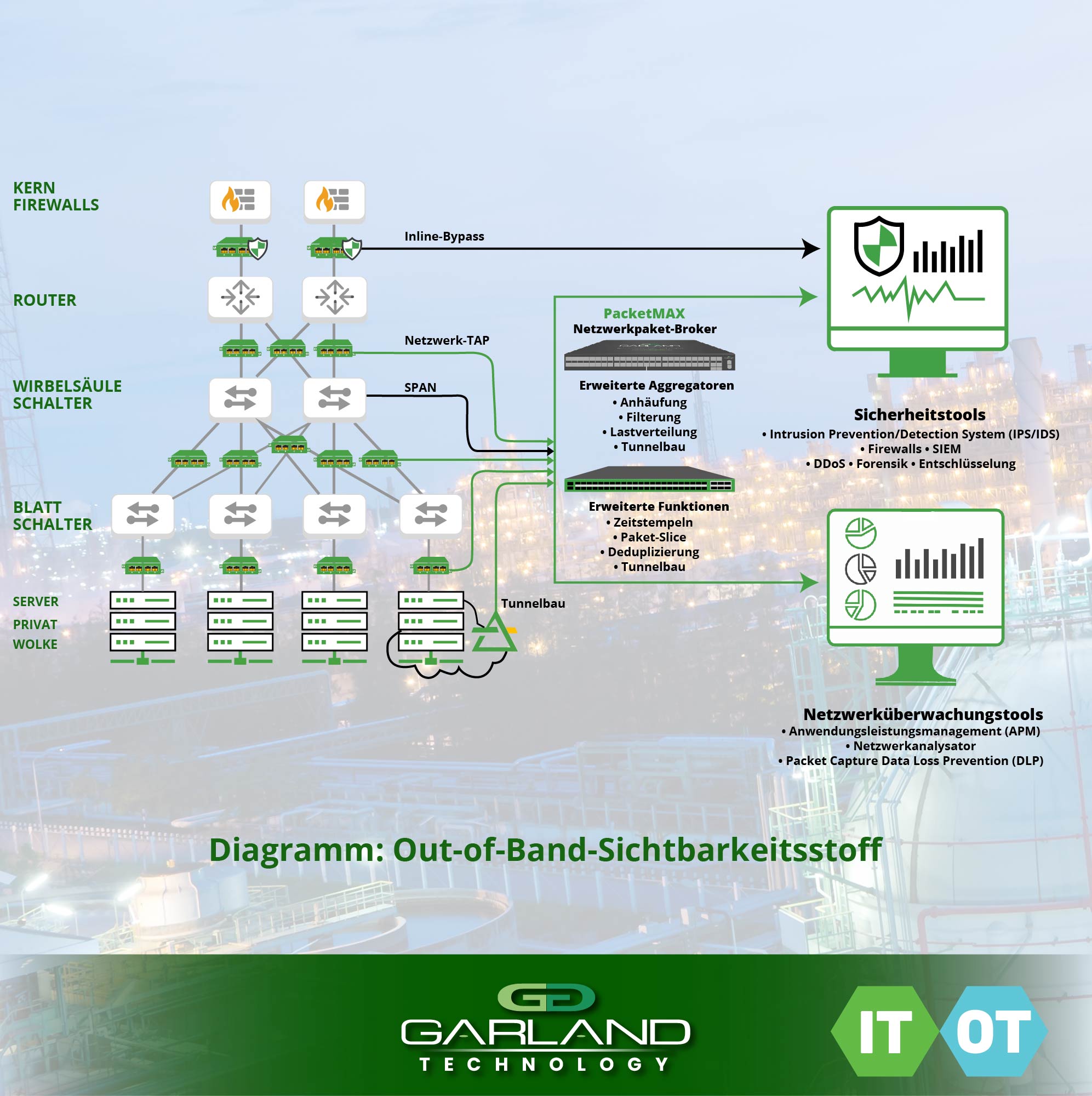

Die Inline- und Out-of-Band-Bypass-TAPs und Paketaggregatoren ( NPB ) von Garland Technologie wurden entwickelt, um Einblick in Sicherheits- und Leistungslösungen zu bieten. Sie können nicht sichern, was Sie nicht sehen. Es eliminiert blinde Flecken und ermöglicht es Ihnen so, Ihr Cybersicherheit-Intelligenz-Netzwerk der nächsten Generation parallel zu Ihrem Betriebsnetzwerk zu zentralisieren, ohne die Netzwerkleistung zu beeinträchtigen.

Wir schützen Sie und Ihr Unternehmen, indem wir uns rund um die Uhr sicher mit den Unternehmensnetzwerken Ihres Unternehmens aus der Ferne verbinden, mit Check Point EP - EDR-Lösungskomponenten für Endbenutzersicherheit und Zwei-Faktor-Authentifizierung und Endbenutzersicherheit innerhalb von AD-basierten Autorisierungen.

Um in unser Netzwerk aufgenommen zu werden

Die Veranstaltung ist beendet

Unsere Erfolgsgeschichten werden mit den Produkten und Lösungen der Hersteller geschrieben, denen wir vertrauen!

Check Point

In all unseren IT/OT-Sicherheitsprojekten entwickeln wir gemeinsam Lösungen. Wir positionieren Check Point für Firmenkunden, die sich um ihr Netzwerk kümmern.